Od metra na Ukrainie, przez fabrykę czekolady na Tasmanii, a na systemach mierzących poziom radioaktywności w Czarnobylu - żądający okupu wirus Petya (nazywany także NonPetya) zaatakował w kilkunastu krajach. Jak się przed nim obronić? Skąd się wziął? Czy możemy obawiać się podobnego ataku.

Sygnały o ataku pojawiły się po południu, we wtorek, pierwszy o problemie poinformował Narodowy Bank Ukrainy (NBU), który przekazał, że niektóre banki mają problemy z płatnościami i obsługą klientów. Biorąc pod uwagę rosyjskie cyberataki ataki na infrastrukturę energetyczną Ukrainy z przełomu 2015 i 2016 roku, ukraiński rząd od razu skomentował, że za całą sytuacją stoi Kreml.

Trudno jednoznacznie stwierdzić, czy odpowiedzialność rzeczywiście ponoszą Rosjanie. Wiemy natomiast, jakie było źródło ataku. Jak udało się ustalić ekspertom z firmy ESET, do zainfekowania systemów wykorzystano oprogramowanie “M.E.doc", popularną na Ukrainie platformę. Wystarczyło podmienić plik automatycznej aktualizacji na wirusa, aby szkodnik bez problemu zaczął rozprzestrzeniać się po systemie. Najpierw na Ukrainie, a potem w innych krajach.

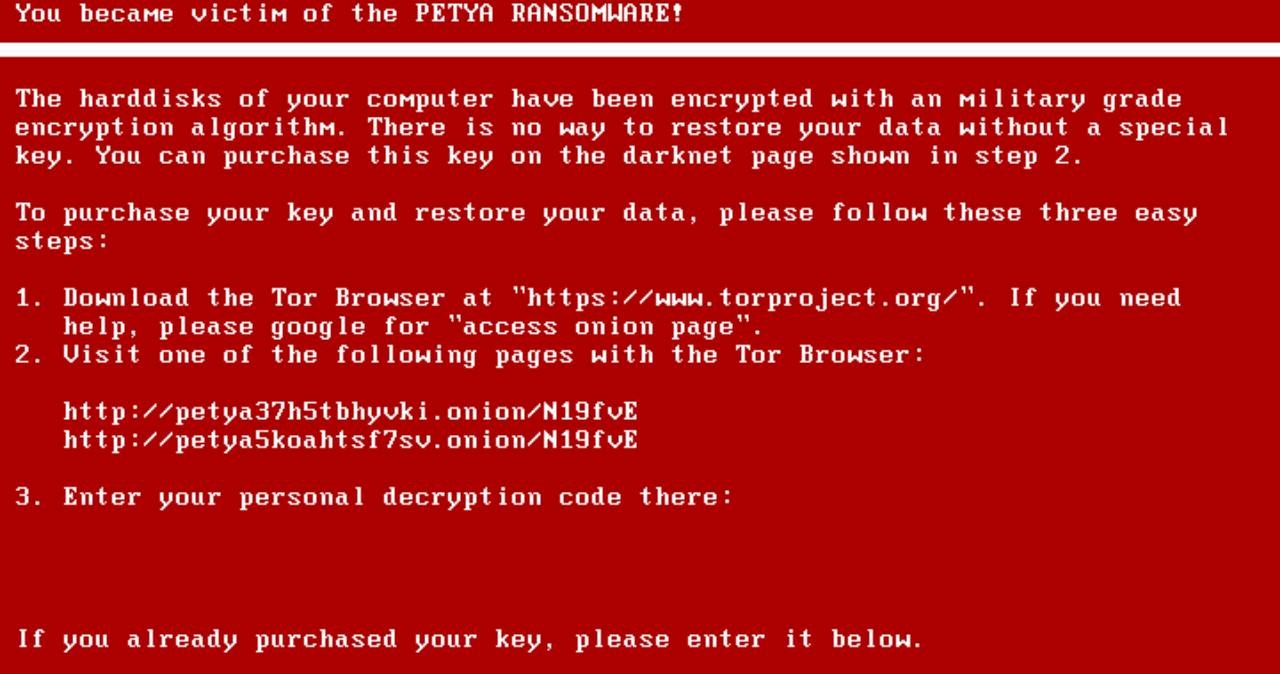

Petya - tak określono nowego szkodnika - pochodzi z rodziny ransomware, czyli oprogramowania blokującego komputer i żądającego za dostęp do plików okupu. W tym przypadku - równowartości 300 dolarów w kryptowalucie bitcoin. - Petya jest nowszym i skuteczniejszym odpowiednikiem niedawnego ataku ransomware o nazwie WannaCry. W odróżnieniu od niego, infekuje również w pełni zaktualizowane systemy. Atak przebiega w dwóch fazach - szerzenia infekcji oraz zaszyfrowania dostępu do danych na komputerze ofiary. Petya rozprzestrzenia się po sieci lokalnej próbując infekować sąsiednie komputery przy użyciu nazwy użytkownika i hasła wydobytego z komputera pierwszej ofiary. Po kilkudziesięciu minutach infekowania innych komputerów następuje automatyczny restart, po czym oprogramowanie szyfruje dostęp do plików i wyświetla ekran z żądaniem okupu - opisuje atak dla Interii Leszek Tasiemski - ekspert ds. cyberbezpieczeństwa w firmie F-Secure.

Pod żadnym pozorem nie należy uiszczać haraczu - przestępcy nie odblokują naszego urządzenia. Jak można obronić się przed tym konkretnym atakiem?

W sieci pojawiła się doraźna "szczepionka", która może zatrzymać rozprzestrzenianie się Petya na naszym komputerze. Co należy zrobić? Wystarczy stworzyć plik tylko do odczytu w lokalizacji: "C:\Windows\perfc". Dokładną instrukcję, jak to zrobić, krok po kroku, można znaleźć w pod tym linkiem. Nie ma jednak pewności, czy to rozwiązanie gwarantuje 100-procentową odporność.

Firmy odpowiedzialne za programy antywirusowe już pracują nad stosownymi aktualizacjami baz wirusów. Przykładowo produkty Kaspersky Lab wykrywają te nowe ataki z nazwą: UDS:DangeroundObject.Multi.Generic.

Eksperci z F-Secure tłumaczą, jak działa atak - Petya próbuje odzyskać hasła z pamięci systemu Windows, a następnie usiłuje odnaleźć i zainfekować wszystkie urządzenia w sieci lokalnej (z użyciem portów tcp/445 i tcp/139, a także mechanizmów WMI oraz PSexec). Oznacza to tyle, że pierwotny wektor ataku jest klasyczny - w praktyce ktoś w coś musi kliknąć. Jednak, kiedy już infekcja nastąpi, to o ile na zainfekowanym komputerze znajdują się jeszcze ślady logowania administratora domeny, Petya może zainfekować wszystkie pozostałe komputery w sieci.